Dans un cabinet médical, la sécurité informatique n’est plus qu’une question de technologie : c’est une question de confiance.

Chaque jour, les médecins, assistants.es, secrétaires et thérapeutes manipulent des informations sensibles comme des antécédents médicaux, des ordonnances, des résultats de laboratoires ou des correspondances.

Des données dont la protection est non seulement essentielle, mais aussi obligatoire, notamment au regard de la Loi sur la Protection des Données.

Et lorsque l’on sait que plus de 63’000 cyber-incidents ont été signalés en Suisse en 2025, et que les attaques ciblant les PME – dont les cabinets médicaux – se multiplient, la question n’est plus : est-ce que ça peut nous arriver, mais plutôt « suis-je prêt si ça arrive ? ».

La bonne nouvelle, c’est que protéger votre cabinet médical ne demande pas forcément de technologies complexes. Cela commence par 6 réflexes simples à appliquer régulièrement.

Voici comment renforcer la sécurité de votre cabinet médical, sans compliquer votre quotidien.

1. Le Firewall : la porte blindée du cabinet

Le firewall (ou pare-feu) est à votre réseau ce que la porte blindée est à votre cabinet : il bloque les entrées non autorisées et filtre le trafic en continu.

Pourquoi c’est indispensable ?

- Un firewall professionnel bloque les connexions suspectes

- Il filtre automatiquement ce qui entre et sort

- Contrairement aux box internet grand public, il est mis à jour en continu

- Il empêche des intrusions sans que vous ayez à intervenir

Sans firewall, c’est un peu comme travailler porte ouverte et laisser n’import qui potentiellement accéder aux dossiers de vos patients.

2. L’antivirus : le « vaccin » de vos postes de travail

Dans le secteur du médical, on parle souvent de prévention.

En informatique, c’est pareil : un antivirus professionnel est une mesure de base indispensable.

Pourquoi un simple antivirus gratuit ne suffit pas ?

- Les menaces évoluent chaque jour

- Les ransomwares ciblent spécifiquement les PME

- Une infection peut chiffrer tous les dossiers en quelques minutes

- Une solution pro se met à jour automatiquement sur tous les postes de travail

Si un poste de travail est infecté, les conséquences sont immédiates : dossiers inaccessibles, consultations bloquées, agenda figé. Un cabinet médical paralysé et une activité qui doit être mise en pause.

3. Les emails : 90% des attaques commencent ici

Les cybercriminels se sont perfectionnés avec des fausses factures, des faux emails de banque ou d’assurance qui sont souvent très crédibles.

Les réflexes à adopter :

- Vérifier l’expéditeur réel

- Survoler les liens avant de cliquer

- Se méfier des messages urgents ou alarmants

- Ne jamais ouvrir une pièce jointe douteuse

- Utiliser un filtre professionnel contre les emails malveillants

Un seul clic peut suffire à compromettre l’ensemble du cabinet.

Former vos équipes à repérer ces pièces, c’est déjà réduire une grande partie du risque.

4. Les mises à jour : fermer les portes ouvertes

Une serrure avec une faille connue, est une invitation pour les voleurs.

Les mises à jour corrigent les vulnérabilités identifiées et potentiellement exploitables par les cybercriminels.

Ce qu’il faut mettre à jour :

- Windows

- Logiciels médicaux

- Navigateurs web

- Antivirus

- Pare-feu

Un système qui n’est pas correctement mis à jour peut être piraté en quelques secondes. Heureusement, tout peut être automatisé pour que vous n’y pensiez plus.

5. Les sauvegardes : votre plan B quand tout s’effondre

On espère ne jamais en avoir besoin. Mais lorsque cela arrive (randsomware, panne, erreur humaine), une bonne sauvegarde change tout.

Cette sauvegarde doit être :

- Quotidienne

- Automatique

- Stockée hors site

- Testée régulièrement

- Restaurable rapidement

Essayez alors de mettre en place la règle du 3-2-1 : 3 copies, sur 2 supports, dont 1 hors site.

Une sauvegarde non testée n’est pas une sauvegarde… c’est juste un espoir.

6. Les mots de passe : la clé de votre cabinet

Dans de nombreux cas, l’accès initial d’une attaque se fait via… un mot de passe trop simple.

Dans le secteur médical, on voit encore des « Docteur321 » ou « cabinet123456 ». Oui, oui… on vous voit !

Les bonnes pratiques :

- Utiliser une phrase longue

- Un mot de passe différent par servir

- Activer la double authentification

- Utiliser un gestionnaire de mots de passe

Cela prend quelques minutes à mettre en place, mais peut vous éviter des semaines d’interruption et de stress.

La sécurité de votre cabinet médical n’a pas besoin d’être compliquée

Ces 6 réflexes sont simples, concrets et applicables dès aujourd’hui.

Et surtout, ils permettent de protéger ce qui compte le plus : la confiance de vos patients.

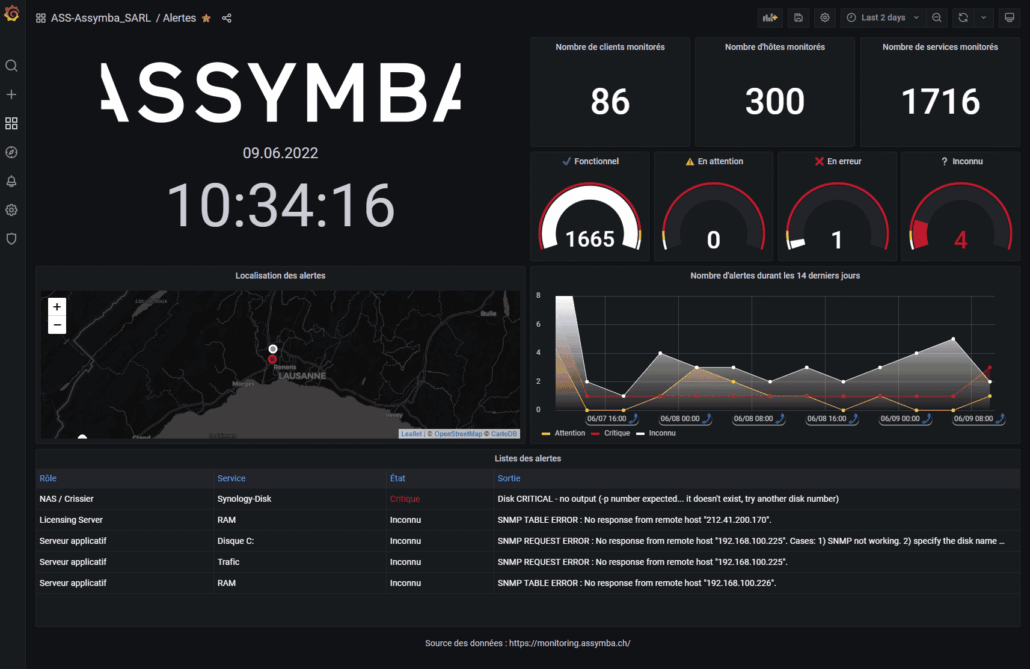

Chez ASSYMBA, nous accompagnons chaque jour des cabinets médicaux, dentaires, thérapeutes pour installer, configurer et maintenir ces protections.

Conclusion

Un cabinet bien protégé est un cabinet qui peut se concentrer sur l’essentiel : les patients.

Et si vous souhaitez faire un point sur votre situation actuelle… nous sommes là pour vous accompagner simplement, sans jargon et sans pression.